Google avance le Q Day à 2029 et accélère sa course contre l'ordinateur quantique

Google vient d'annoncer qu'il se donne jusqu'à 2029 pour se préparer au Q Day, soit six ans plus tôt que les recommandations du NIST (l'organisme américain qui définit les standards de cybersécurité).

Et le géant de Mountain View appelle le reste de l'industrie à faire de même (et vite).

L'apocalypse en mode lazy loading

Le Q Day, c'est le jour où un ordinateur quantique devrait être suffisamment puissant pour casser les algorithmes de chiffrement à clé publique utilisés aujourd'hui.

RSA, courbes elliptiques : les fondations cryptographiques sur lesquelles reposent vos connexions HTTPS, vos signatures numériques, ainsi qu'à peu près tout ce qui est chiffré sur Internet.

Le jour où quelqu'un dispose d'une machine quantique assez puissante, les secrets protégés par ces algorithmes pourraient tout bonnement devenir un livre ouvert. On parle de décennies de données sensibles appartenant aux gouvernements, aux banques, aux armées et, accessoirement, dans le lot, à vous.

Le risque ne commence pas le jour où ces machines existent : des acteurs étatiques interceptent déjà aujourd'hui des flux chiffrés en misant sur le fait qu'ils pourront les déchiffrer plus tard, quand la puissance de calcul quantique sera au rendez-vous.

C'est ce qu'on appelle la stratégie "harvest now, decrypt later" : ce qui est chiffré en RSA aujourd'hui n'est pas assuré d'être en sécurité demain.

Google joue au pompier avant l'incendie

Dans un billet de blog publié la semaine dernière, Google explique vouloir montrer l'exemple en adoptant un calendrier agressif de migration vers la cryptographie post-quantique (l’établissement d’algos conçus pour résister aux attaques d'un ordinateur quantique).

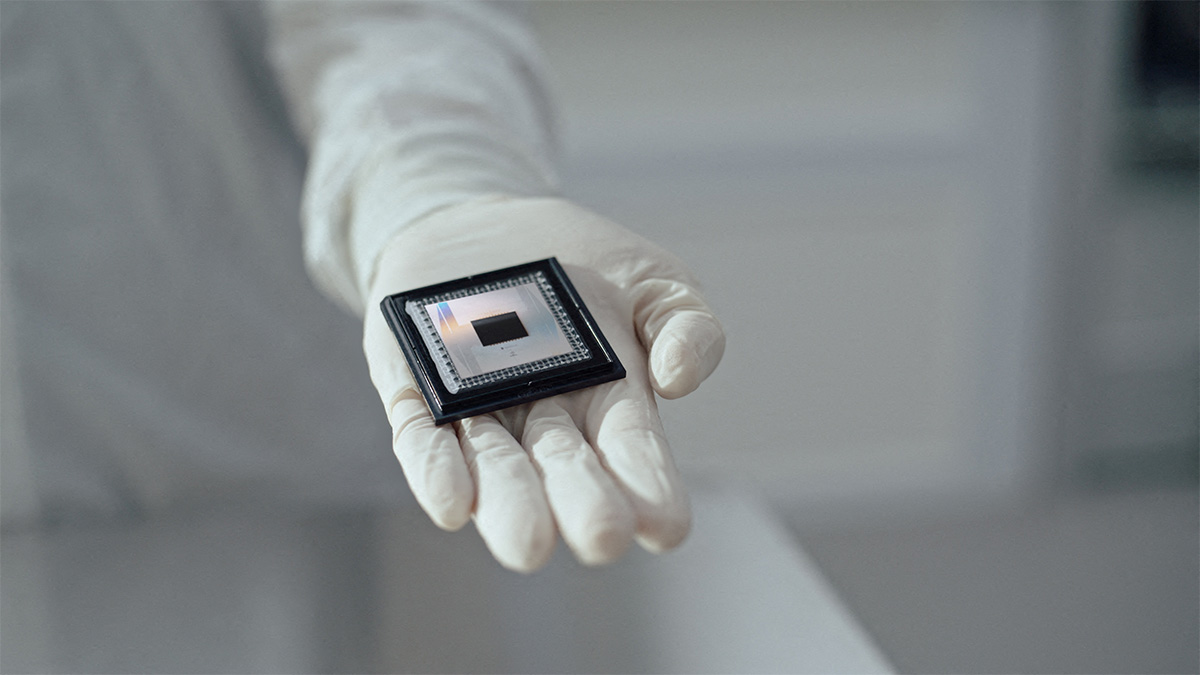

La firme de Mountain View bosse sur le sujet depuis 2016 (dix ans, déjà), mais cette révision soudaine du calendrier n'est probablement pas étrangère au lancement de Willow, fin 2024 — leur nouveau processeur quantique capable de résoudre en quelques minutes un calcul qui prendrait des milliards d'années à un supercalculateur classique.

Quand vous construisez vous-même la menace dans vos propres labos, les deadlines deviennent tout de suite un peu plus concrètes.

Le NIST a par ailleurs publié ses premiers standards de cryptographie post-quantique en 2024, posant un cadre pour l'industrie. Là où le NIST recommande une migration d'ici 2035 et la NSA vise 2031 pour les systèmes classifiés, Google s'impose donc 2029.

D'autres acteurs n'ont d'ailleurs pas attendu ce signal : Cloudflare protège déjà ses connexions avec des algorithmes post-quantiques depuis 2024, Apple a blindé iMessage avec son protocole PQ3, Signal a migré en 2023. Mais il s’agit-là d'exceptions dans un paysage largement attentiste.

Android 17 ouvre le bal

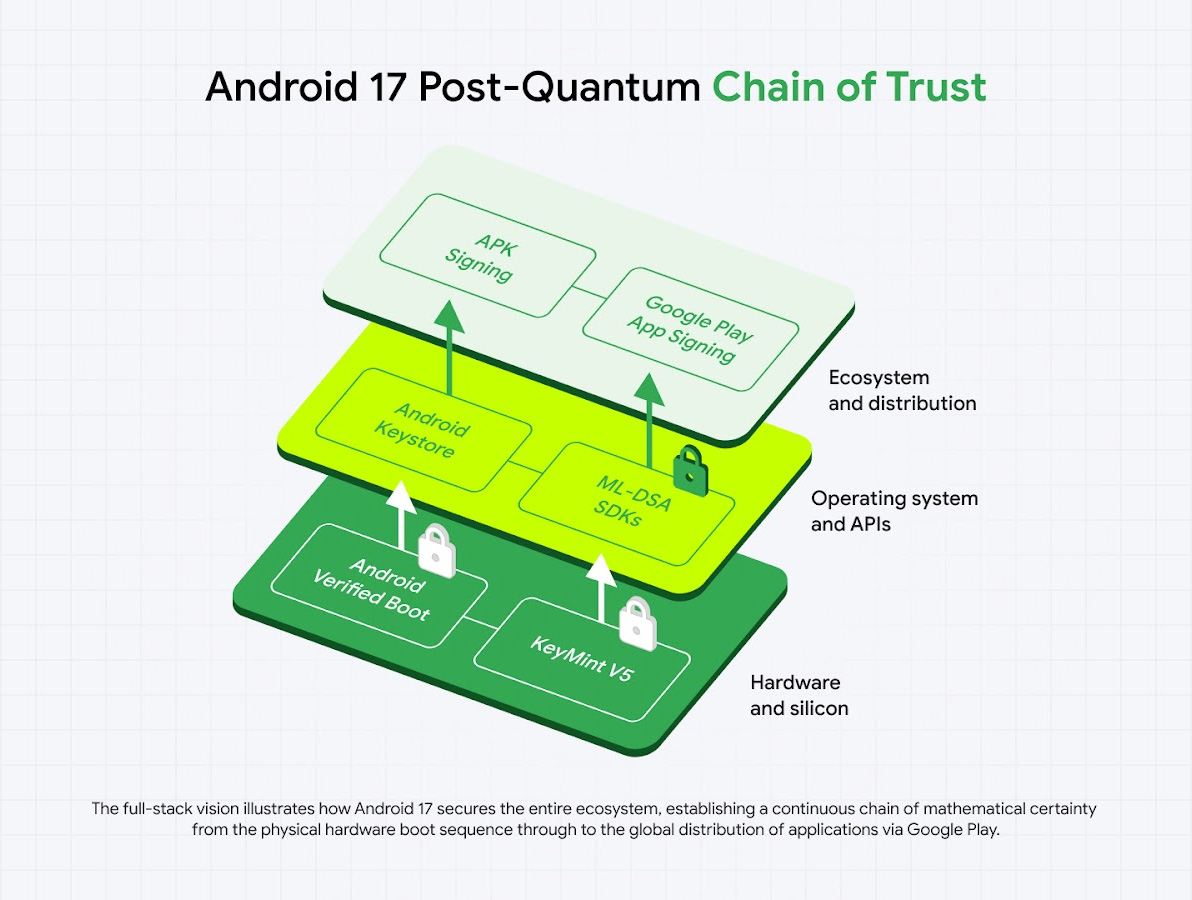

En parallèle, Google a détaillé pour la première fois sa feuille de route post-quantique pour Android. La version bêta d'Android 17 intégrera ML-DSA, un algorithme de signature numérique standardisé par le NIST et conçu pour résister aux attaques quantiques.

Concrètement, ML-DSA sera ajouté à la racine de confiance matérielle d'Android (le composant qui vérifie l'intégrité du système au démarrage).

Les développeurs pourront utiliser des clés post-quantiques pour signer leurs applications et vérifier les signatures logicielles. Google a aussi commencé à migrer l'attestation distante (le mécanisme qui permet à un appareil de prouver à un serveur distant qu'il tourne sur un OS sûr) vers la cryptographie post-quantique.

Trois ans, c'est court

Fixer 2029 comme deadline, c'est ambitieux. Migrer l'ensemble d'une infrastructure cryptographique, des certificats TLS aux signatures de boot en passant par l'attestation distante, ça ne se fait pas en un sprint de deux semaines.

Et contrairement aux systèmes gouvernementaux, aucune réglementation n'impose aux entreprises privées de migrer selon un calendrier précis.

Google mise sur l'effet d'exemple. Mais force est de constater que la plupart des organisations n'ont même pas commencé à inventorier leurs dépendances cryptographiques.

Quiconque a déjà touché à des certificats ou de l'infra TLS sait ce que ça représente comme chantier. Quand on voit le temps qu'il a fallu pour migrer de SHA-1 à SHA-256 (le NIST a fixé 2030 comme deadline, et on en trouve encore dans des systèmes en production en 2026, si si), on mesure l'ampleur de ce qui attend l'industrie.

Reste que le signal envoyé est clair : pour Google, le Q Day n'est plus un sujet de conférence académique, mais un véritable risque opérationnel. À trois ans.

À propos de l'auteur

Nicolas Lecointre

Chief Happiness Officer des développeurs, ceinture noire de sudo. Pour rire, j'ai créé Les Joies du Code. J'utilise Vim depuis 10 ans parce que je sais pas comment le quitter.

Articles similaires

Axios compromis : un cheval de Troie découvert dans une dépendance du célèbre package npm

Une simple police de caractères suffirait à tromper tous les assistants IA

Claude Code : la fuite de code source piégée pour distribuer un infostealer

DarkSword : le kit d'exploit iOS a fuité sur GitHub, tout le monde peut pirater des iPhone

Axios compromis : un cheval de Troie découvert dans une dépendance du célèbre package npm

Une simple police de caractères suffirait à tromper tous les assistants IA

Claude Code : la fuite de code source piégée pour distribuer un infostealer

DarkSword : le kit d'exploit iOS a fuité sur GitHub, tout le monde peut pirater des iPhone

Plus de contenu

Quand le product owner me liste toutes les nouvelles fonctionnalités à livrer ce mois

Quand je remercie le lead dev de m'avoir débloqué

Quand mon try/catch fonctionne

Quand je découvre que le token d'auth n'expire jamais

Quand le commercial interrompt notre pause café

Quand on me demande comment s'est passée ma code review

Quand le chef veut savoir qui a fait un mauvais commit sur la prod

Quand le chef m'observe à mon poste

Quand le product owner me liste toutes les nouvelles fonctionnalités à livrer ce mois

Quand je remercie le lead dev de m'avoir débloqué

Quand mon try/catch fonctionne

Quand je découvre que le token d'auth n'expire jamais

Quand le commercial interrompt notre pause café