Passbolt : le gestionnaire de mots de passe open source que votre équipe mérite vraiment

Je connais l’histoire, vous la connaissez, on la connaît tous.

Le stagiaire qui est resté six mois, qui a fini par avoir accès à un peu (beaucoup) plus de choses que prévu : les serveurs, les credentials AWS, le mot de passe root de l'environnement monté spécialement pour son projet... Son contrat s'est terminé vendredi dernier.

Ou encore le dev senior, vous savez, celui qui était là depuis 8 ans. Mais si, celui qui a claqué sa dem du jour au lendemain l'année dernière, et qui n'avait surtout jamais documenté quoi que ce soit — après tout, pourquoi ? "C'est dans la tête, t'inquiète".

Jusqu'au jour où quelqu'un finit par poser la question fatidique : "au fait, c'est quoi le mot de passe de la prod ?"

Le Slack se fige. Personne ne répond.

# En partenariat avec Passbolt

Le tableur de la honte

Il s'appelle passwords.xlsx pour les pragmatiques, credentials_FINAL_v3.xlsx pour les optimistes ou, plus discret, Nouveau document texte.txt

Planqué dans un dossier Google Drive partagé avec six personnes dont deux ne sont déjà plus dans la boîte, personne n'en est fier, ah ça non ! Et pourtant, il est toujours là.

Le pire ? Selon GitGuardian, 70% des secrets ayant fuité en 2022 étaient encore actifs trois ans plus tard.

Et on le sait tous : une majorité de devs ont encore accès aux credentials de leur ancien employeur. Votre stagiaire de l'été dernier a peut-être encore les clés de votre prod en ce moment même. 👀

Tout ça, c'est exactement les problèmes que Passbolt a décidé de résoudre.

Pas avec un simple gestionnaire de mots de passe perso avec une feature "partage" bricolée par-dessus, mais avec un outil pensé dès le départ pour les équipes.

C’est open source, c’est européen, c’est utilisé par plus de 50 000 organisations dans une centaine de pays (dont le ministère de l’Intérieur ou encore Télécom Paris), et c’est même co-fondé par des français s’il-vous-plaît (cocorico ! 🇫🇷).

Découvrez Passbolt, le gestionnaire de mots de passe open source pour les équipes

Quelqu'un part ? Ses accès aussi.

Dans la plupart des gestionnaires partagés, quand quelqu'un part, les mots de passe auxquels il avait accès sont toujours valides.

Il faut alors identifier chaque secret concerné et aller changer les mots de passe manuellement.

Dans Passbolt, chaque secret est chiffré individuellement, par utilisateur, et par version.

Quand vous révoquez un utilisateur, sa copie chiffrée est supprimée et celui-ci ne peut plus accéder aux versions futures. Les credentials auxquels cette personne avait accès sont automatiquement marqués comme expirés, et les propriétaires reçoivent une alerte pour les renouveler.

C'est ce qu'on appelle la confidentialité persistante (forward secrecy). Et c'est exactement ce qui fait toute la différence entre "on espère qu'il a oublié les accès" et "on sait qu'il ne peut plus s'en servir".

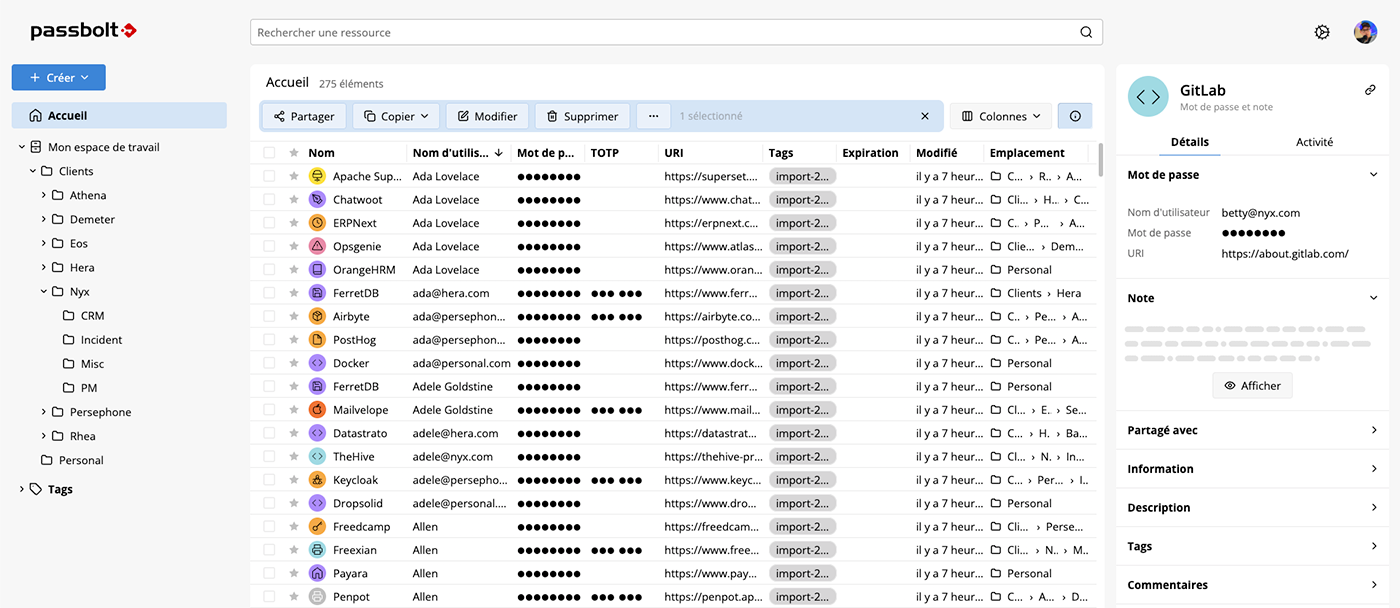

Le partage est granulaire : vous partagez UN credential précis, avec des permissions précises (lecture, modification, propriétaire), à une personne ou un groupe précis (je vous ai bien dit que c’était précis ?).

Après tout, c'est pensé pour des équipes avec des rôles et des niveaux d'accès différents, pas pour partager le mot de passe Netflix avec toute la famille.

D’ailleurs, chaque action est tracée : qui a accédé à quoi, partagé quoi, modifié quoi, et quand. Les opérations sensibles sont signées avec la clé de l'utilisateur, ce qui veut dire que vous pouvez prouver qui a fait quoi en cas d'incident ou d'audit.

Bien plus qu'un coffre-fort à mots de passe

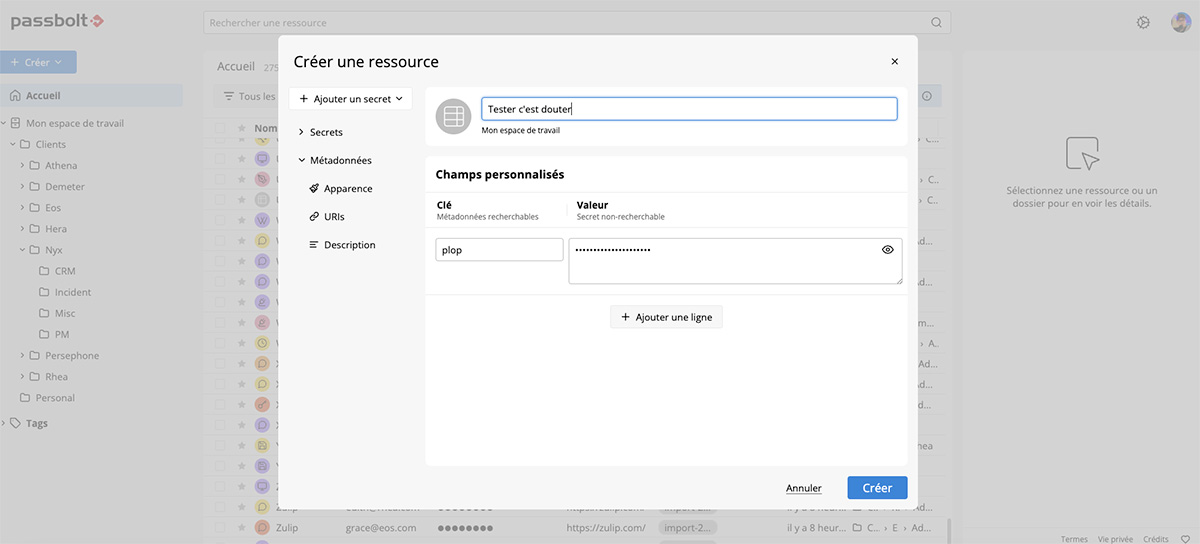

Un truc que j'ai découvert en mettant les mains dedans : Passbolt ne stocke pas que des couples type login/password.

Vous pouvez y mettre des configurations TOTP (Time-based One-Time Password pour les authentifications multi-facteurs), des notes chiffrées, des champs personnalisés pour vos clés SSH, vos tokens API… Bref, tout ce qui traîne habituellement dans un `.env` non versionné ou un message Slack épinglé que tout le monde va oublier.

Les custom fields permettent d’ailleurs d'attacher des paires clé/valeur à n'importe quel credential — idéal pour les secrets CI/CD qui débordent du simple couple identifiant/mot de passe.

Votre config se trouve ailleurs ? Pas de panique : l'import natif gère KeePass (fichiers KDBX), 1Password, Bitwarden, LastPass et le bon vieux — que dis-je, l’indétrônable — CSV. La migration se fait en quelques clics.

Testez Passbolt gratuitement avec la Community Edition

Une sécurité solide sur ses appuis

Côté chiffrement, Passbolt ne fait pas dans la demi-mesure.

Pour accéder à votre coffre, il vous faut deux choses : une passphrase (votre mot de passe maître) et une clé privée OpenPGP, générée aléatoirement sur votre machine.

L'une sans l'autre ne sert à rien. Quelqu'un récupère votre passphrase ? Sans la clé privée, il ne peut rien faire. Le serveur est compromis ? Il n'obtient que du bruit (le chiffrement est 100% côté client).

Quand vous vous connectez depuis un nouvel appareil, Passbolt vous demande de présenter votre clé privée PGP, pas juste un email et un mot de passe comme partout ailleurs.

Alors certes, ça peut paraître un poil plus contraignant, mais c'est aussi ce qui rend le tout très solide. Même les métadonnées sont chiffrées en mode "zero-knowledge" : le serveur ne voit même plus les noms de vos credentials !

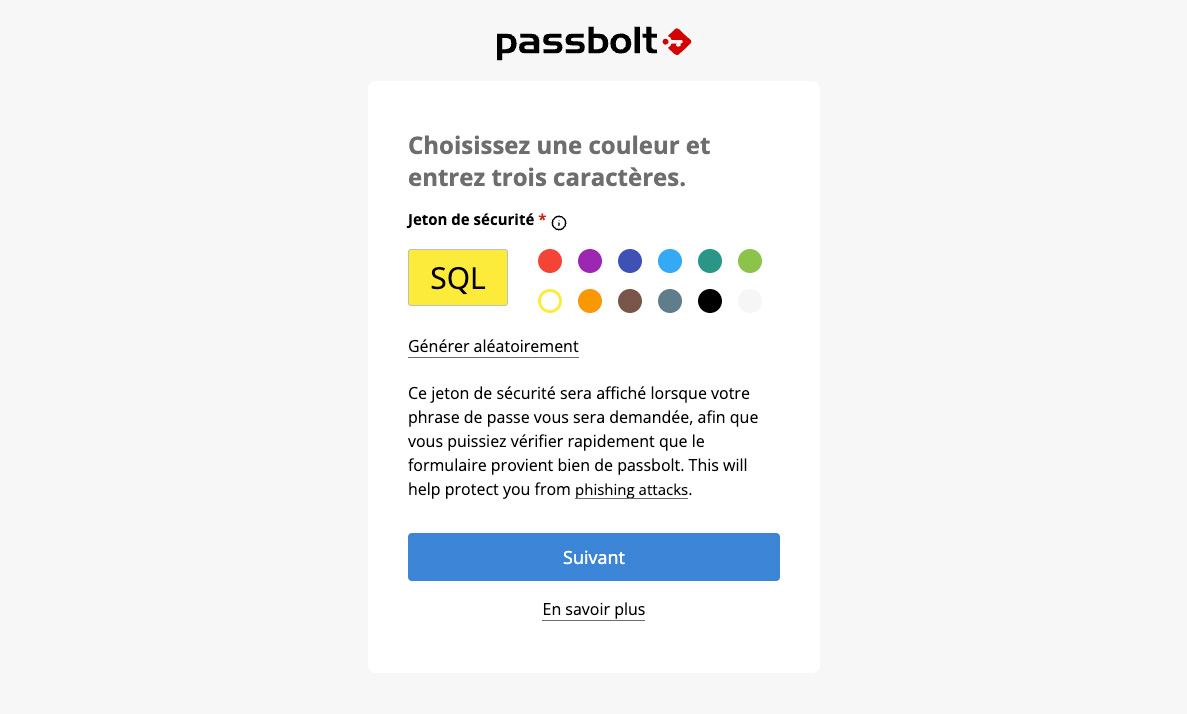

À chaque opération sensible, Passbolt affiche par la même occasion un token visuel : une couleur et 3 lettres que vous choisissez au setup.

C'est un mécanisme anti-phishing simple mais redoutable : si le token ne correspond pas, vous savez que quelque chose cloche. Habile, Bill.

Pour les devs qui vivent pour dans le terminal

L'architecture de Passbolt est API-first : tout ce que vous faites dans l'interface web, vous pouvez le faire via l'API REST ou le CLI (écrit en Go).

La commande `exec` du CLI résout des références `passbolt://` dans vos variables d'environnement avant d'exécuter un processus. Traduction : vous l'intégrez dans vos pipelines CI/CD sans exposer de secrets en clair dans vos fichiers de config. 👌

Côté intégrations, c'est très bien fourni : Kubernetes, Ansible, un client Python sur PyPI, et même un provider Terraform maintenu par la communauté.

Pour le quotidien, les extensions navigateur sont là (Chrome, Firefox, Brave, Edge) avec le remplissage automatique et l'enregistrement de vos nouveaux mots de passe. Et pour ceux qui bossent en mobilité, il y a les apps Android et iOS.

Gratuit, et pas "gratuit*" ಠ_ಠ

La Community Edition de Passbolt est gratuite.

Pas "jusqu’à 5 utilisateurs", pas "pendant 14 jours", pas "avec des fonctionnalités limitées" : gratuite, point.

Celle-ci vous donne d’office accès à un nombre d’utilisateurs illimités, ainsi qu’à toutes les features de partage complet, dossiers, TOTP, MFA avec YubiKey, extensions navigateur, apps mobiles, API, CLI…

Vous pouvez d’ailleurs l'auto-héberger sur le serveur de votre choix : Docker, Debian, Ubuntu, Kubernetes, et même un Raspberry Pi !

L'interface est en français, et l'import depuis KeePass ou un CSV se fait en quelques clics. L'installation passe par un assistant de configuration ou en mode manuel pour ceux qui préfèrent, et le tout se déploie easy en quelques minutes.

Installez Passbolt sur votre serveur en quelques minutes

La version Business (à partir de 4,50 € / mois par utilisateur en self-hosted) ajoute le SSO, le LDAP, les logs d'audit, la récupération de compte et le support prioritaire.

Et si vous ne voulez rien installer du tout, c’est aussi possible ! Une version Cloud est disponible à 4,50 € / mois par utilisateur également. Le setup est fulgurant : l'environnement est monté en un rien de temps, et vous êtes immédiatement opérationnel.

Open source et transparent

Passbolt est 100% open source, sous licence AGPL v3, y compris pour ses versions payantes.

Y’a pas à dire, ça en jette.

Côté audits, c'est du sérieux : les rapports de sécurité indépendants sont publiés en intégralité sur leur site, sans censure. En mars 2025, Passbolt a passé trois audits en même temps, avec zéro faille critique identifiée.

Le produit est actuellement en cours de certification CSPN auprès de l'ANSSI (le label de sécurité délivré par l'agence, pour ceux du fond qui ne suivent pas).

Zéro tracker, zéro analytics à l’installation, et vos données ne quittent jamais votre infra.

Allez, le fichier passwords.xlsx n’a que trop duré.

Quelques minutes de déploiement, une Community Edition gratuite sans aucune limitation, et un outil construit par des devs qui ont sans aucun doute vécu exactement les mêmes galères que vous, et qui en ont fait un produit.

👉 Installez la version Community Edition de Passbolt dès maintenant

À propos de l'auteur

Nicolas Lecointre

Chief Happiness Officer des développeurs, ceinture noire de sudo. Pour rire, j'ai créé Les Joies du Code. J'utilise Vim depuis 10 ans parce que je sais pas comment le quitter.

Articles similaires

Trivy compromis 2 fois en 3 semaines : quand l'outil de sécurité devient le vecteur d'attaque

Axios compromis : un cheval de Troie découvert dans une dépendance du célèbre package npm

OpenSSL 4.0 : la bibliothèque qui sécurise Internet fait peau neuve

OVHcloud : un hacker revendique le vol de 590 To de données et 1,6 million de comptes clients

Trivy compromis 2 fois en 3 semaines : quand l'outil de sécurité devient le vecteur d'attaque

Axios compromis : un cheval de Troie découvert dans une dépendance du célèbre package npm

OpenSSL 4.0 : la bibliothèque qui sécurise Internet fait peau neuve

OVHcloud : un hacker revendique le vol de 590 To de données et 1,6 million de comptes clients

Plus de contenu

Quand le stagiaire me demande s'il peut avoir les accès à la base de prod

Quand je vérifie le rendu du site après avoir modifié le CSS

Quand on me lance une nouvelle fois sur un projet à l'arrache

"T'inquiète ça va le faire, on croit en toi !"

Quand je me foire dans mon rm -rf

Quand j'ai beaucoup trop de if et que je décide de faire un switch

Quand j'erre chez moi pendant les conf calls pour lesquelles je n'ai aucune valeur ajoutée

Quand je récupère la maintenance d'une appli qui n'a pas évolué depuis 15 ans

Quand le stagiaire me demande s'il peut avoir les accès à la base de prod

Quand je vérifie le rendu du site après avoir modifié le CSS

Quand on me lance une nouvelle fois sur un projet à l'arrache

"T'inquiète ça va le faire, on croit en toi !"

Quand je me foire dans mon rm -rf