OVHcloud : un hacker revendique le vol de 590 To de données et 1,6 million de comptes clients

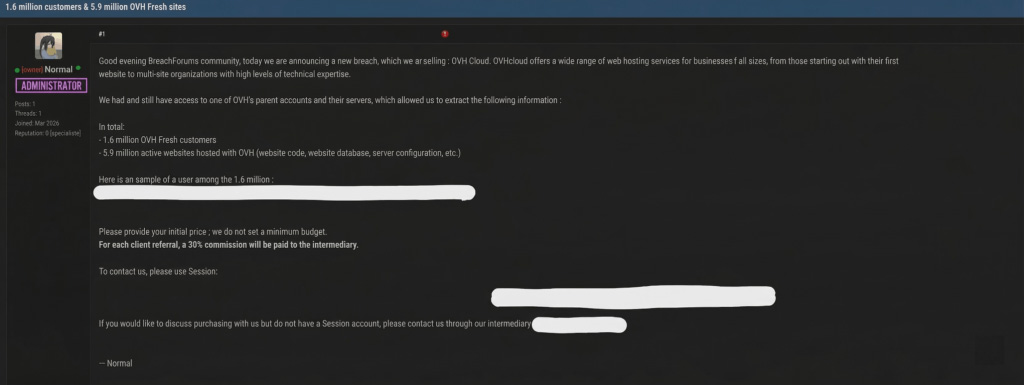

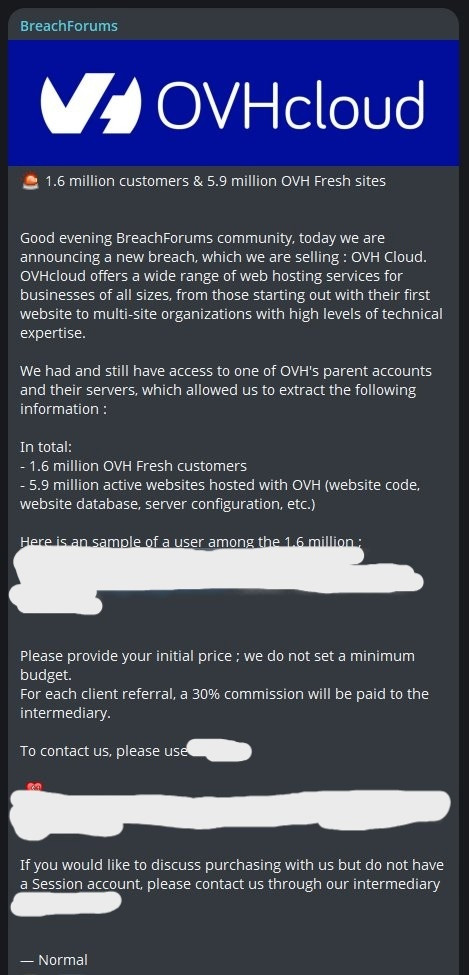

Un acteur malveillant affirme sur BreachForums détenir un accès à un "parent account" d'OVHcloud et met en vente ce qu'il décrit comme 590 téraoctets de données extraites des serveurs du champion européen du cloud.

Ce que dit le vendeur

La publication, repérée ce week-end sur le forum cybercriminel, émane d'un compte affiché comme administrateur du forum. Le pirate affirme avoir eu (et avoir toujours) accès à un compte de gestion parent chez OVH, ainsi qu'à des serveurs associés.

Le butin revendiqué donne le vertige : 1,6 million de fiches clients présentées comme récentes, 5,9 millions de sites web actifs hébergés chez OVH, avec dans le lot du code source, des bases de données, des configurations serveur, des clés SSH et des variables d'environnement.

Pour appuyer ses dires, l'individu a publié le sample d'un enregistrement client parmi les 1,6 million revendiqués. Côté tarif, pas de prix minimum : il demande aux acheteurs de faire une offre, et promet 30 % de commission à tout intermédiaire qui lui ramènerait un client. Un modèle commercial qui ne manque pas de professionnalisme, n’est-ce pas ?

La prudence reste de rigueur

Octave Klaba, fondateur et président d'OVHcloud, a réagi ce mardi matin de façon laconique : le sample publié par le pirate ne correspondrait à aucune donnée présente dans les bases d'OVH. Une réponse qui, sans clore définitivement le sujet, jette un sérieux doute sur l'authenticité de la fuite.

Sur les forums cybercriminels, les revendications fantaisistes sont monnaie courante : des acteurs gonflent le volume ou recyclent des données anciennes pour se faire un nom ou faire grimper les enchères. Le fait que le sample ne matche pas les bases OVH est plutôt un mauvais signe pour la crédibilité du pirate.

Avoir la main sur un compte de gestion, même très privilégié, ne signifie pas automatiquement un accès massif au contenu intégral des sites, aux bases de données et aux configurations serveur de millions d'instances. L'infrastructure d'un hébergeur de la taille d'OVH est segmentée, et un "parent account" compromis ne donne pas nécessairement les clés de tout le royaume.

De plus, 590 To de données, c'est un volume colossal. L'exfiltrer sans déclencher la moindre alerte pourrait tenir d'un petit exploit en soi, surtout chez un hébergeur qui brasse quotidiennement le trafic de millions de sites. Pour l'heure, aucune confirmation indépendante n'est venue corroborer l'ampleur de la compromission.

Côté OVH, on imagine que les équipes sécu vont passer une journée légèrement tendue à éplucher tous leurs logs.

Un contexte qui n'aide pas

OVHcloud n'est pas étranger aux gros titres compliqués. En mars 2021, l'incendie du datacenter SBG2 à Strasbourg avait détruit une partie du campus et touché près de 65 000 clients, avec des pertes de données définitives pour certains, un épisode qui avait alors durablement marqué la confiance du marché.

Plus récemment, en octobre 2024, un incident sur le backbone de l'hébergeur avait provoqué une chute de trafic brutale, bien que rapidement résolue.

Pour l'instant, la revendication de BreachForums reste non vérifiée. Mais dans le climat actuel, où les fuites de données massives se multiplient et où la souveraineté numérique européenne est un argument de vente majeur pour OVH, même une fausse alerte peut piquer. Le timing est d'autant plus délicat qu'OVH essaie de se positionner comme une alternative européenne crédible face aux hyperscalers américains.

Si vous êtes client OVH, ça ne coûte jamais rien de vérifier que votre MFA est bien activé, que vos accès API sont en ordre et que vos backups sont à jour.

À propos de l'auteur

Nicolas Lecointre

Chief Happiness Officer des développeurs, ceinture noire de sudo. Pour rire, j'ai créé Les Joies du Code. J'utilise Vim depuis 10 ans parce que je sais pas comment le quitter.

Articles similaires

DarkSword : le kit d'exploit iOS a fuité sur GitHub, tout le monde peut pirater des iPhone

Trivy compromis 2 fois en 3 semaines : quand l'outil de sécurité devient le vecteur d'attaque

Passbolt : le gestionnaire de mots de passe open source que votre équipe mérite vraiment

Une simple police de caractères suffirait à tromper tous les assistants IA

DarkSword : le kit d'exploit iOS a fuité sur GitHub, tout le monde peut pirater des iPhone

Trivy compromis 2 fois en 3 semaines : quand l'outil de sécurité devient le vecteur d'attaque

Passbolt : le gestionnaire de mots de passe open source que votre équipe mérite vraiment

Une simple police de caractères suffirait à tromper tous les assistants IA

Plus de contenu

Quand le stagiaire sort de sa première revue de code

Quand de nouveaux devs seniors intègrent le projet

Quand la bibliothèque qu'on a trouvé en ligne est loin d'être optimisée mais fait le taf

Quand je lis les mises à jour de la bibliothèque et que je comprends que je dois réécrire tout mon code

Quand j'utilise une bibliothèque sans avoir lu la doc

Quand la mise en prod s'est mal passée et que le client vient me voir avec le chef

Quand le client me dit qu'il peut pas valider le formulaire car "ça dit qu'il y a des champs obligatoires"

"Merci bonne journée à tous"

Quand le stagiaire sort de sa première revue de code

Quand de nouveaux devs seniors intègrent le projet

Quand la bibliothèque qu'on a trouvé en ligne est loin d'être optimisée mais fait le taf

Quand je lis les mises à jour de la bibliothèque et que je comprends que je dois réécrire tout mon code

Quand j'utilise une bibliothèque sans avoir lu la doc