13 ans plus tard, la Xbox One réputée imprenable se fait hacker

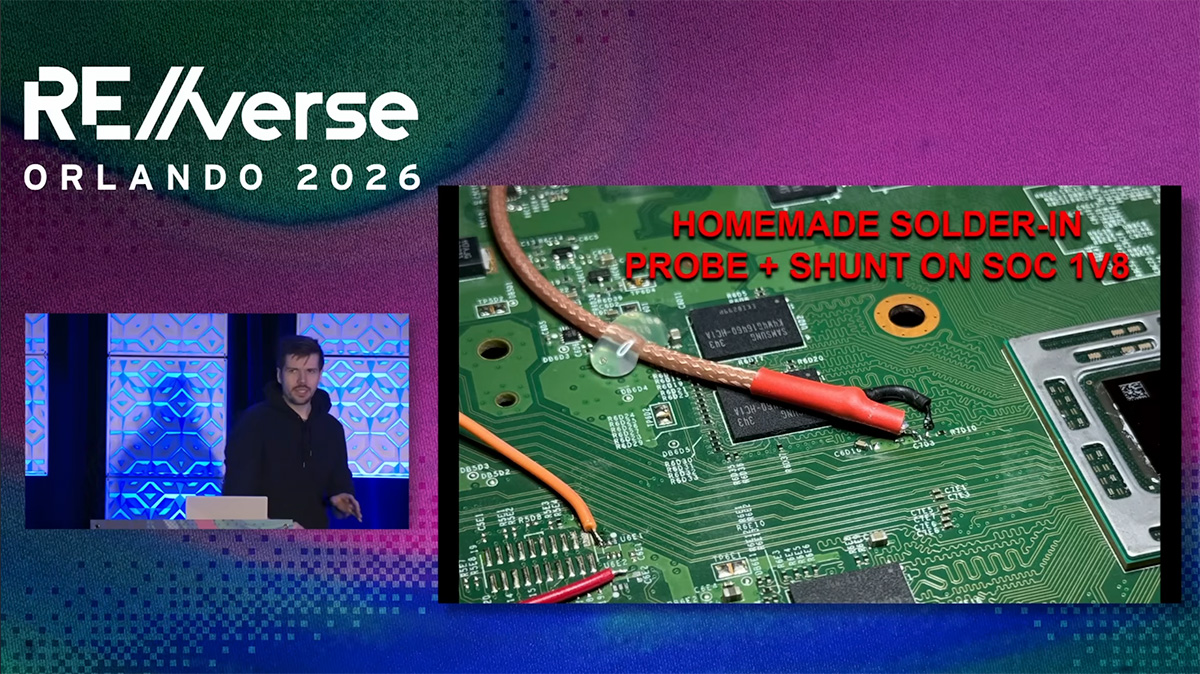

Treize ans après sa sortie, la Xbox One vient de tomber. Il ne s’agit pas d'un jailbreak partiel, ni même d'un exploit noyau corrigeable par une mise à jour, mais d'un hack hardware total, présenté début mars par le chercheur Markus "Doom" Gaasedelen à la conférence RE//verse 2026 d'Orlando, sous le nom de code "Bliss".

On parle quand même de la console que Microsoft qualifiait encore en 2020 de "produit le plus sécurisé jamais conçu par l'entreprise". Treize ans d'invulnérabilité plus tard, force est de reconnaître que la déclaration n'était pas volée.

Le hack (complexe) cible directement le boot ROM, la couche de démarrage gravée dans le silicium. Impatchable par définition, puisqu'aucune mise à jour logicielle ne peut modifier du code gravé dans le silicium à la fabrication.

Un coffre-fort sans serrure logicielle

Pour comprendre l'exploit de Gaasedelen, il faut saisir pourquoi la Xbox One a résisté aussi longtemps. L'équipe sécurité de Microsoft, menée par l'ingénieur Tony Chen, avait conçu une architecture redoutablement solide.

Le boot ROM (19 Ko de code seulement) a été écrit intégralement en interne par Microsoft, et n’a donc pas été sous-traité au fabricant de la puce. Son code source n'a jamais fuité, et la puce ne disposait d'aucune interface permettant de le lire de l'extérieur.

Malgré 13 ans d'exposition, personne n'a trouvé le moindre bug exploitable dans ces 19 Ko. Zéro vulnérabilité logicielle — le genre de bilan qu'on aimerait tous revendiquer sur nos propres projets. 👀

Ajoutez à ça tout un arsenal de contre-mesures anti-glitch : 37 boucles de pause aléatoires disséminées dans la séquence de boot pour brouiller le timing d'exécution (la moitié des instructions ne font littéralement rien d'utile), des interfaces de debug complètement désactivées en hardware (pas de JTAG, pas d'UART, rien), un chaînage cryptographique qui vérifie chaque étape du démarrage via 13 points de contrôle maintenant un hash cumulatif, et une MPU (Memory Protection Unit) sur le processeur ARM de sécurité qui cloisonne les accès mémoire pendant le boot.

Un double coup de jus

Puisque le logiciel était béton, Gaasedelen s'est attaqué à la physique.

Sa technique : le voltage glitching. Le principe consiste à provoquer un effondrement ultra-bref de la tension d'alimentation du processeur au moment précis où il exécute une instruction critique, dans l'espoir que le CPU "saute" une instruction.

Sauf que les fameuses boucles aléatoires dans le boot ROM avaient précisément été conçues pour rendre ce type d'attaque quasi impossible : sans timing prévisible, pas de glitch fiable. Il a donc fallu un double glitch.

Le premier glitch fait sauter l'initialisation de la MPU (la protection mémoire du processeur ARM Cortex) au bon moment. Le second cible une opération memcpy (copie de mémoire brute) pendant le chargement du bootloader suivant, permettant à Gaasedelen de rediriger l'exécution vers son propre code.

Résultat : un compromis total de la console. Chargement de code non signé à tous les niveaux, accès à l'hyperviseur (la couche qui gère les environnements isolés de la console), au système d'exploitation, au processeur de sécurité. Les jeux, le firmware, tout peut être déchiffré.

La Xbox 360 avait montré la voie

Les habitués de la scène modding — la communauté qui modifie les consoles pour en contourner les protections — se souviendront que la Xbox 360 était tombée de manière similaire avec le Reset Glitch Hack (RGH), découvert en 2011 par le hacker français GliGli.

Microsoft en avait tiré les leçons pour la Xbox One, en ajoutant couche sur couche de protections.

Et pour trouver le bon moment, Gaasedelen a dû improviser. La console ne laissait filtrer aucune information sur son état interne pendant le boot, alors le chercheur a développé ses propres outils d'introspection hardware. Il a notamment construit un système analogique qui capte les micro-chutes de tension provoquées par la lecture des eFuses au pré-boot (des variations d'à peine 50 mV), les amplifie en signal numérique exploitable, et s'en sert comme point de synchronisation pour déclencher les glitchs avec une précision de 175 nanosecondes.

Environ deux ans de travail pour en arriver là, Gaasedelen ayant commencé ses recherches sur la Xbox One début 2024.

Exploitable, mais pas pour tout le monde

Avant que quiconque ne commence à dégainer son fer à souder : soyez informés que le hack ne fonctionne que sur les modèles Xbox One "Phat" de 2013.

Les révisions ultérieures (One S, One X) embarquent des protections anti-glitch supplémentaires qui n'étaient pas encore activées sur la première génération de silicium. Et la manipulation reste extrêmement complexe, avec des modifications hardware précises et un timing au microseconde près.

En pratique, l'exploit intéresse surtout les archivistes du jeu vidéo et les chercheurs en sécurité. La bibliothèque de jeux Xbox One est largement disponible sur PC, ce qui limite l'intérêt côté piratage. Mais pour la préservation du firmware, de l'OS et la compréhension de l'architecture de la console, c'est un apport considérable.

Microsoft peut largement voir le verre à moitié plein : la sécurité de la Xbox One a tenu pendant toute la durée de vie commerciale de la console, et même bien au-delà. C'est plus de cinq ans après l'arrêt de sa production que le premier hack complet arrive.

Pour une console à 499 dollars en libre accès physique chez des millions de joueurs, la performance est franchement solide.

À propos de l'auteur

Nicolas Lecointre

Chief Happiness Officer des développeurs, ceinture noire de sudo. Pour rire, j'ai créé Les Joies du Code. J'utilise Vim depuis 10 ans parce que je sais pas comment le quitter.

Articles similaires

Framework tease un événement "Next Gen" aux couleurs de Linux

MX Master 4 : Logitech perfectionne (encore) la souris ultime des développeurs

Pourquoi les développeurs devraient (vraiment) utiliser un bureau assis-debout

Framework tease un événement "Next Gen" aux couleurs de Linux

MX Master 4 : Logitech perfectionne (encore) la souris ultime des développeurs

Pourquoi les développeurs devraient (vraiment) utiliser un bureau assis-debout

WTF : il parvient à jouer à DOOM avec des enregistrements DNS

Plus de contenu

Quand le nouveau s'engage sur des délais un peu trop ambitieux auprès du chef

Quand j'ouvre le code du projet legacy que je viens de récupérer

Quand je teste un bout de code obscur trouvé en ligne

Quand je fais une revue de code et que je tombe sur des variables "x", "y" et "z"

Quand j'applique le nouveau CSS pour la première fois

Quand je vois le stagiaire en train de toucher à mon code

Quand un bug majeur survient pendant la démo

Quand je clique pour ouvrir un fichier de logs et que je vois après qu'il pèse plus de 2 Go

Quand le nouveau s'engage sur des délais un peu trop ambitieux auprès du chef

Quand j'ouvre le code du projet legacy que je viens de récupérer

Quand je teste un bout de code obscur trouvé en ligne

Quand je fais une revue de code et que je tombe sur des variables "x", "y" et "z"

Quand j'applique le nouveau CSS pour la première fois