Attention : des hackers publient de fausses alertes de sécurité sur GitHub pour vous piéger

Si vous avez reçu récemment une notification GitHub vous alertant d'une "vulnérabilité critique" dans une extension VS Code, avec un beau CVE bien flippant et un lien pour télécharger le correctif, prenez une grande respiration avant de cliquer : il y a de fortes chances que cela soit un piège.

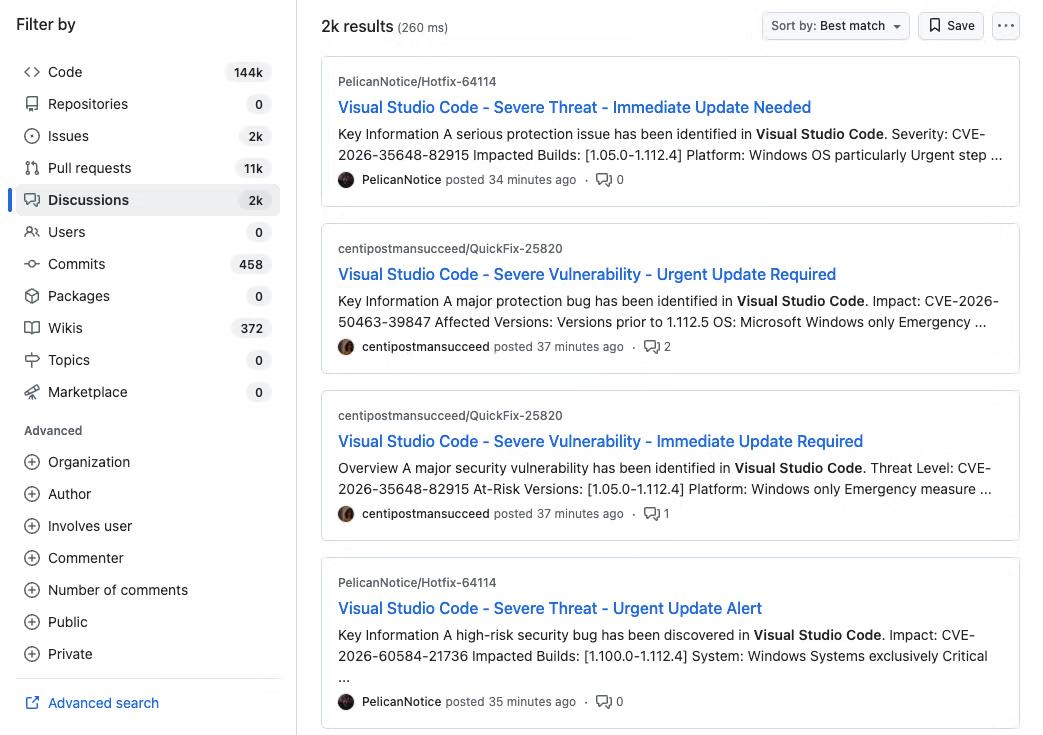

La boîte de sécurité applicative Socket vient de documenter une campagne massive qui cible les développeurs directement dans l'onglet Discussions de milliers de repos GitHub.

Le principe est d'une simplicité diabolique : publier de fausses alertes de sécurité VS Code, formatées pour ressembler à des bulletins de sécurité officiels, et attendre que les devs paniqués finissent par cliquer. Comme social engineering ciblé, c'est assez bien fichu.

L'anatomie du piège

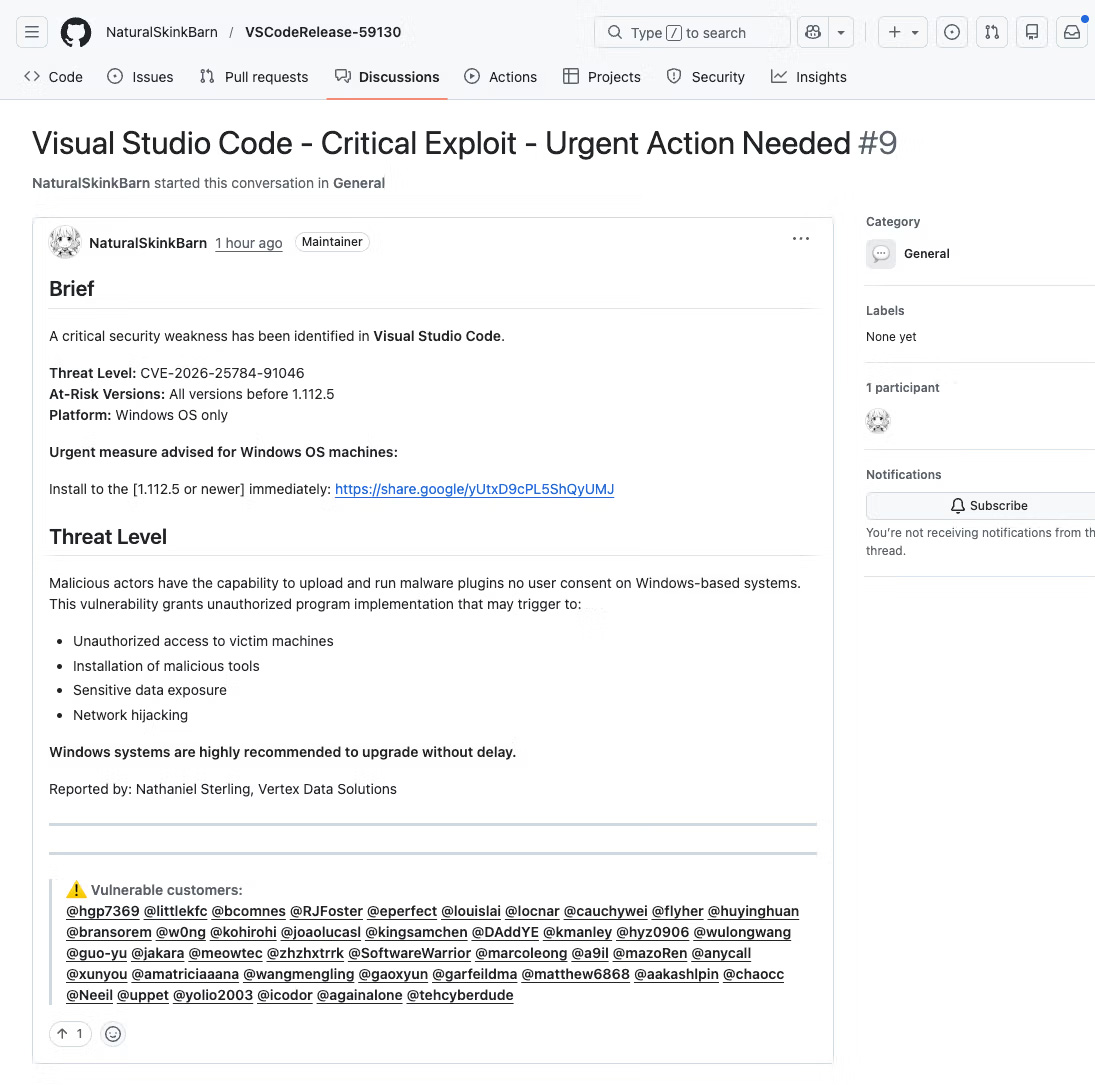

Les posts sont rédigés avec des titres du genre "Severe Vulnerability – Immediate Update Required", accompagnés de faux identifiants CVE et d'un ton suffisamment urgent pour court-circuiter l'esprit critique de tout dev un tant soit peu concerné par la sécurité de ses projets.

Dans certains cas, les attaquants vont même jusqu'à usurper l'identité de vrais mainteneurs ou chercheurs en sécurité pour renforcer la crédibilité du message.

Le tout est publié de manière automatisée depuis des comptes fraîchement créés ou quasi inactifs, à travers des milliers de repos et en seulement quelques minutes.

Et c'est là que le mécanisme devient vicieux : comme GitHub envoie des notifications par email aux participants et watchers d'un repo, ces fausses alertes atterrissent directement dans votre boîte mail, noyées parmi les vraies notifications.

Selon les chercheurs de Socket, des milliers de posts quasi identiques ont été repérés sur différents repositories, ce qui écarte l'hypothèse d'un incident isolé : il s'agit d'une campagne de spam coordonnée.

Le Google Drive qui pue

En règle générale, les posts en question contiennent des liens vers des versions soi-disant patchées des extensions VS Code concernées, hébergées sur Google Drive (hum).

C'est évidemment un red flag de la taille d'un node_modules, mais un dev qui agit dans l'urgence (genre à 2h du mat' en plein incident, avec la fatigue qui va avec) peut très facilement se faire avoir.

En cliquant sur le lien, la victime déclenche une chaîne de redirections pilotée par cookies qui mène vers un domaine contrôlé par les attaquants. Un script JS y collecte le fuseau horaire, la langue locale, l'OS, le user agent, et vérifie si le navigateur est piloté par un outil comme Selenium ou Puppeteer.

Le tout est ensuite exfiltré vers un serveur de commande et contrôle.

Cette étape sert de filtre : le système profile les visiteurs pour écarter les bots et les chercheurs en sécurité, et ne délivre la charge malveillante finale qu'aux victimes jugées "valides".

Socket n'a pas réussi à capturer cette seconde phase (ce que le malware déploie réellement une fois la cible validée). On ne sait donc pas exactement ce qu'il installe in fine, même si les chercheurs notent que le script initial ne tente pas de voler des credentials directement. Ce qui laisse penser que le vrai malware n'est livré qu'aux cibles jugées intéressantes.

Déjà vu (et pas qu'un peu)

Ce n'est pas la première fois que des attaquants détournent le système de notifications GitHub pour distribuer du phishing.

En mars 2025, une campagne similaire avait ciblé 12 000 repos avec de fausses alertes de sécurité conçues pour pousser les devs à autoriser une app OAuth malveillante, donnant aux attaquants un accès complet à leurs comptes.

En juin 2024, c'était via des commentaires et pull requests spammés que les notifications GitHub servaient de vecteur vers des pages de phishing.

GitHub est d'ailleurs loin d'être l'unique terrain de chasse de ces acteurs malveillants : les développeurs sont de plus en plus ciblés partout où ils travaillent.

Sur Malt, par exemple, des hackers ont publié de fausses missions freelance truffées de malware, en misant sur l'urgence et la simplicité apparente d'une mission pour pousser les devs à exécuter du code piégé sans broncher.

Le pattern est toujours le même : exploiter la confiance que les développeurs accordent à leurs outils et plateformes du quotidien.

Avant de cliquer comme un bourrin

Si vous tombez sur ce genre d'alerte dans vos notifs, voici quelques réflexes qui vous éviteront de tomber dans le panneau :

- Vérifiez le CVE : un vrai identifiant CVE se retrouve en quelques secondes sur le site du programme CVE de MITRE. Si l'identifiant n'existe nulle part, c'est inventé de toutes pièces.

- Regardez l'auteur du post : un compte créé la veille, zéro contribution, zéro étoile donnée, zéro activité visible, qui débarque avec une alerte critique rédigée comme un communiqué officiel. Autant dire que sa crédibilité est au niveau du sol.

- Méfiez-vous des liens externes : une mise à jour d'extension VS Code légitime passe par le Marketplace, point. Si on vous envoie vers Google Drive, Dropbox ou n'importe quel hébergeur tiers, fermez l'onglet.

- Observez le mass-tagging : si le post mentionne des dizaines d'utilisateurs sans rapport entre eux, c'est du spam automatisé.

- Prenez 30 secondes : l'urgence artificielle est la base de toute attaque de phishing. Une vraie vulnérabilité critique sera documentée sur les canaux officiels du projet, pas balancée dans un simple post de Discussion.

À propos de l'auteur

Nicolas Lecointre

Chief Happiness Officer des développeurs, ceinture noire de sudo. Pour rire, j'ai créé Les Joies du Code. J'utilise Vim depuis 10 ans parce que je sais pas comment le quitter.

Articles similaires

Claude Mythos : le modèle IA d'Anthropic trop dangereux pour être rendu public

OpenSSL 4.0 : la bibliothèque qui sécurise Internet fait peau neuve

Claude Code : la fuite de code source piégée pour distribuer un infostealer

Axios compromis : un cheval de Troie découvert dans une dépendance du célèbre package npm

Claude Mythos : le modèle IA d'Anthropic trop dangereux pour être rendu public

OpenSSL 4.0 : la bibliothèque qui sécurise Internet fait peau neuve

Claude Code : la fuite de code source piégée pour distribuer un infostealer

Axios compromis : un cheval de Troie découvert dans une dépendance du célèbre package npm

Plus de contenu

Non, ça ne fait pas de toi un développeur.

Quand j'essaie de comprendre du code non commenté

Quand je relance mes anciens clients pour leur proposer de faire évoluer leur site

Quand j'essaie de dissimuler un plantage total du back pendant ma démo

LOCAL VARIABLE IS NOT USED

Quand le dev senior me propose son aide pour un bug bloquant

Quand on me demande de saisir mes temps sur une ligne projet qui est déjà à 100% depuis 3 mois

Quand le stagiaire nous présente sa solution

Non, ça ne fait pas de toi un développeur.

Quand j'essaie de comprendre du code non commenté

Quand je relance mes anciens clients pour leur proposer de faire évoluer leur site

Quand j'essaie de dissimuler un plantage total du back pendant ma démo

LOCAL VARIABLE IS NOT USED