C’est pété et ça va le rester : 30% des bugs critiques des extensions WordPress ne sont jamais corrigés

WordPress est le système de gestion de contenu le plus populaire au monde - la légende dit même qu'il tournerait sur 40% du web mondial !

Utilisé par des millions de personnes et un grand nombre de sociétés et médias (ahem), le CMS n'est bien évidemment pas parfait à tous les égards (*tousse* et je dis pas ça parce qu'il repose sur PHP *tousse*), notamment sur l'aspect sécurité.

En cause : les milliers de thèmes et extensions mis à disposition pour la plateforme. Bien pratiques pour un grand nombre d'utilisateurs, aucun avertissement ni information sur les risques sécurité ne sont affichés au moment de leur installation qui se fait en un clic.

Et pourtant, certains d'entre eux finissent par devenir de vraies passoires propices aux injections ou autres opérations malveillantes, le plus souvent par manque de suivi des vulnérabilités et de mises à jour de la part des développeurs (tiens donc !).

Une récente étude a révélé que près de 30% des bugs critiques dans les extensions WordPress ne sont jamais corrigés. Celle-ci, présentée dans un livre blanc de la société Patchstack, spécialisée dans la sécurité WordPress.

En 2021, la société a par la même occasion constaté une augmentation de 150% des vulnérabilités reportées par rapport à l'année précédente.

Sur l'ensemble des failles identifiées, 91% proviennent de plugins gratuits, tandis que les extensions payantes / premium semblent offrir un service de sécurité supplémentaire (encore heureux, on va dire).

Alors que Patchstack liste 35 vulnérabilités exploitées l'année dernière dans les extensions WordPress, 2 d'entre elles ont exposé à elles seules 4 millions de sites web (les plugins "OptinMonster" et "All in One SEO").

Bien que la majeure partie des extensions aient reçu des updates sécurité de la part de leurs développeurs après la découverte des failles majeures (dont l'une permettait un usage de la fonctionnalité d'upload de fichiers), 9 extensions n'ont pas été mises à jour et ont été retirées du marketplace de WordPress pour non prise en compte de ces risques sévères.

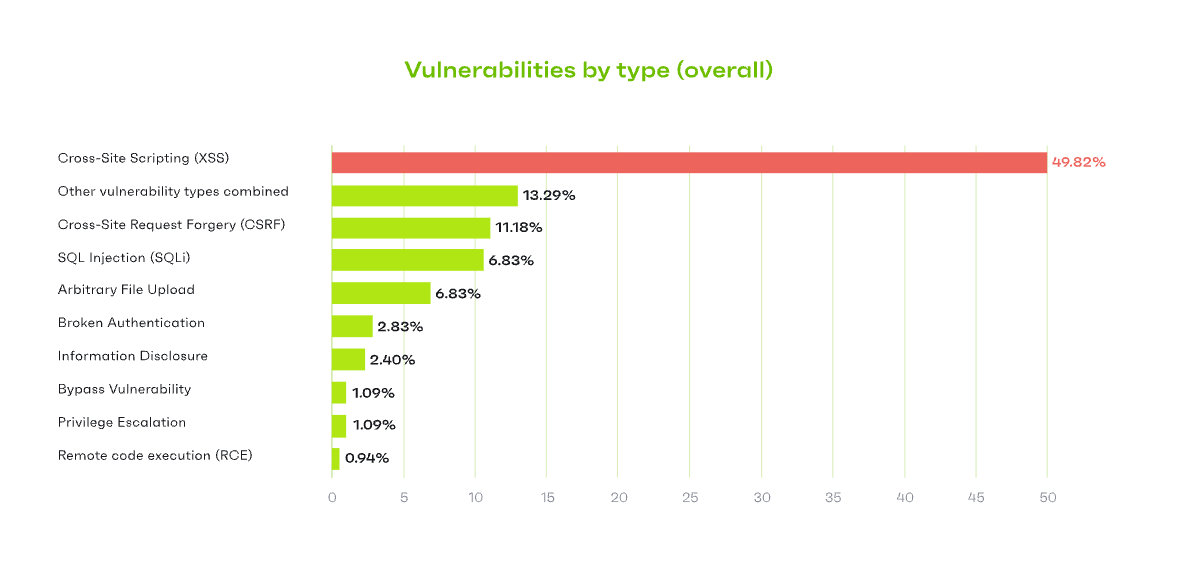

L'étude révèle que la faille de sécurité la plus exploitée auprès des sites WordPress en 2021 est de loin (50%) celle du cross-site scripting (XSS), qui permet d'injecter du contenu dans une page et de provoquer des actions sur les navigateurs qui affichent cette page.

Environ 42% des sites WordPress contenaient un composant exposé en 2021 (sur une moyenne de 18 composants installés par site environ). Parmi les extensions les plus ciblées dans le cadre d'attaques : OptinMonster, PublishPress Capabilities, Booster for WooCommerce plugin et Image Hover Effects Ultimate plugin.

À propos de l'auteur

Nicolas Lecointre

Chief Happiness Officer des développeurs, ceinture noire de sudo. Pour rire, j'ai créé Les Joies du Code. J'utilise Vim depuis 10 ans parce que je sais pas comment le quitter.

À lire également

Passbolt : le gestionnaire de mots de passe open source que votre équipe mérite vraiment

Je connais l’histoire, vous la connaissez, on la connaît tous. Le stagiaire qui est resté six mois, qui a fini par avoir accès à un peu (beaucoup) plus de choses...

Articles recommandés

Pour dénoncer la bureaucratie en entreprise, il crée un jeu pour détruire les feuilles de temps

Les Joies du Code devient ambassadeur JetBrains

Pâques est là, mais connaissez-vous ces easter eggs ?

Pour dénoncer la bureaucratie en entreprise, il crée un jeu pour détruire les feuilles de temps

Ces 13 et 14 avril, assistez à la KotlinConf 2023 en ligne

Plus de contenu

Quand je ne parviens toujours pas à corriger un bug mineur après plusieurs heures

Quand le commercial nous parle technique

Quand l'appli rame pendant ma démo

Mon cerveau quand j'ai déjà utilisé i, j et k pour mes variables d'incrémentation et que j'en crée une autre

Quand je suis bloqué dans une réunion sans fin le vendredi après-midi

Quand je copie une réponse de Stack Overflow et que ça ne fonctionne pas du premier coup

Quand le client n'a pas lu la doc

Quand je redémarre le serveur pour la 4e fois et que le bug disparaît sans explication

Quand je ne parviens toujours pas à corriger un bug mineur après plusieurs heures

Quand le commercial nous parle technique

Quand l'appli rame pendant ma démo

Mon cerveau quand j'ai déjà utilisé i, j et k pour mes variables d'incrémentation et que j'en crée une autre

Quand je suis bloqué dans une réunion sans fin le vendredi après-midi